Suivi des vulnérabilités

Suivez toutes les vulnérabilités de chaque système pour garantir en continu la sécurité de votre infrastructure.

Les vulnérabilités sont critiques pour toutes les entreprises. La mise en œuvre de processus de gestion des vulnérabilités vous aide à sécuriser et à maintenir la disponibilité de votre infrastructure. Mais il s’agit d’une tâche difficile et longue : des tonnes de nouvelles vulnérabilités sont publiées chaque jour et les infrastructures IT se développent rapidement. C’est pourquoi l’automatisation est indispensable, notamment pour évaluer les vulnérabilités à grande échelle.

Rudder automatise en permanence le suivi des vulnérabilités. Il vous apporte également une visibilité claire et détaillée (par système et par vulnérabilité) pour s’adapter à votre processus, planifier la remédiation et ensuite simplement y remédier.

Obtenez des informations détaillées sur tous les assets et vulnérabilités. Classification de la sévérité incluse.

Détectez en continu les vulnérabilités et remédiez-y avant qu’il ne soit trop tard.

Présentez l’état des vulnérabilités et de leur remédiation via des rapports spécifiques.

Automatisez l'analyse continue des vulnérabilités

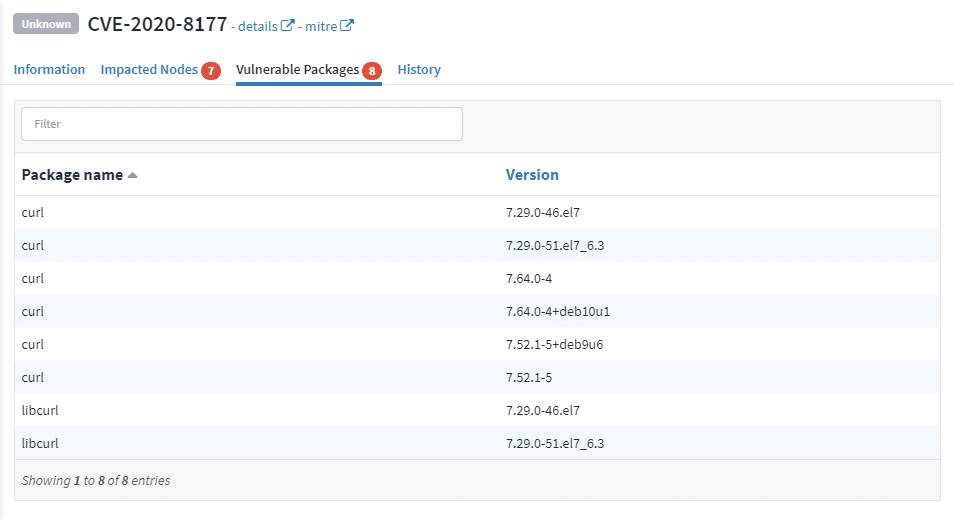

Rudder vous aide à gérer toutes les vulnérabilités de vos systèmes : CVE (Common Vulnerabilities and Exposures) mais aussi des vulnérabilités personnalisées que vous définissez pour prévenir les risques. Des scans sont exécutés en continu depuis le serveur central pour analyser tous les systèmes et trouver les paquets vulnérables. Cela garantit une faible empreinte sur les systèmes gérés.

Cliquez sur l’image pour zoomer

Détails en temps réel pour la remédiation

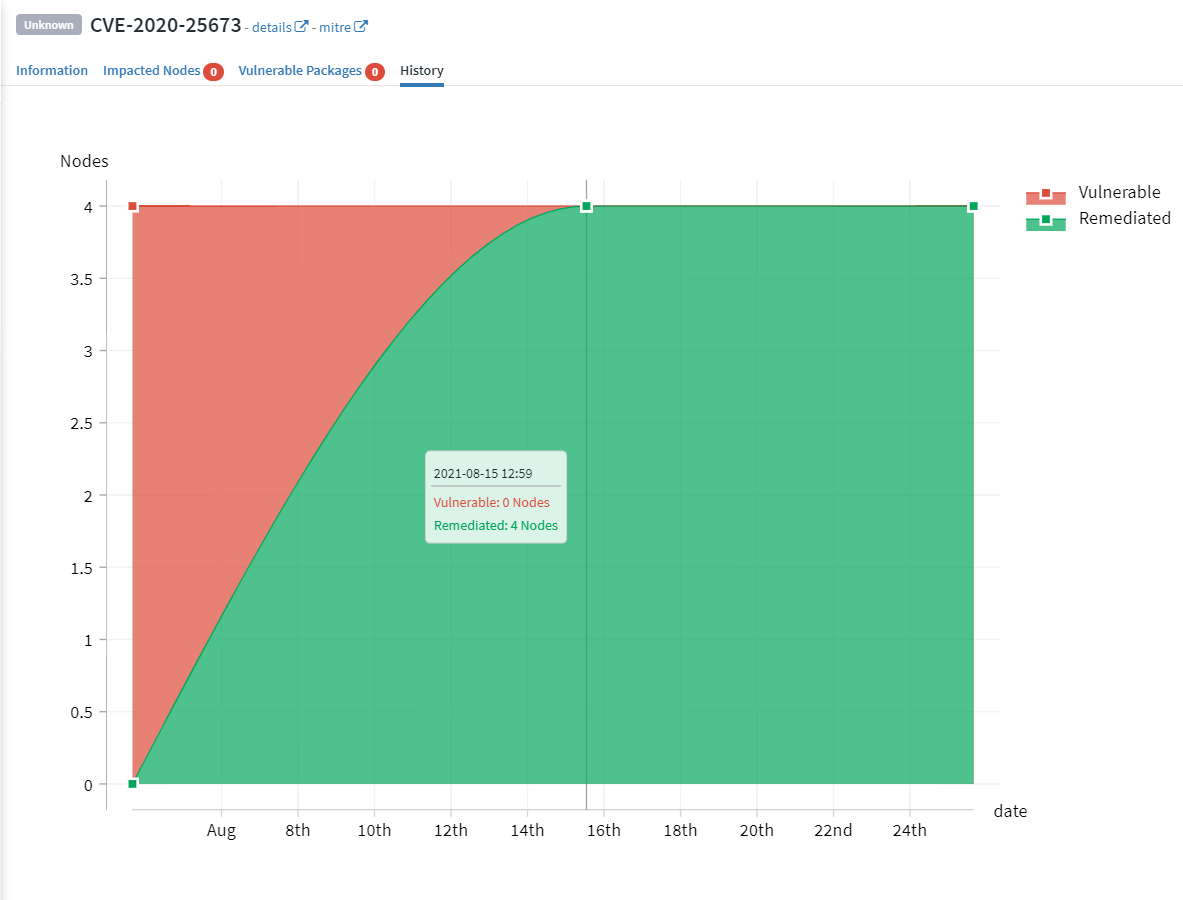

Consultez les résultats des scans en temps réel pour voir quels systèmes sont touchés. Vous pouvez filtrer par vulnérabilité ou par machine. Dans tous les cas, les détails des CVE sont affichés, comme la sévérité et l’état de la vulnérabilité, pour vous fournir tout ce dont vous avez besoin pour planifier et prioriser leur remédiation.

Suivez la remédiation des vulnérabilités en temps réel

Principales fonctionnalités

- Gestion des CVE

- Suivi continu

- Inventaire complet